自技会春季大会2015Forum「自動車の情報セキュリティ」その2 |

[ ITS/CASE&MaaS イベント情報 特集記事 ] 2015年5月27日 |

2.講演

「分析ガイド」の説明に先立ち名古屋大学 高田広章教授と横浜国立大学 松本勉教授がそれぞれ「車載組込みシステムのセキュリティの課題と動向」「自動車の情報・物理セキュリティに関する先端研究から」と題して講演を行った。

1)「車載組込みシステムのセキュリティの課題と動向」骨子

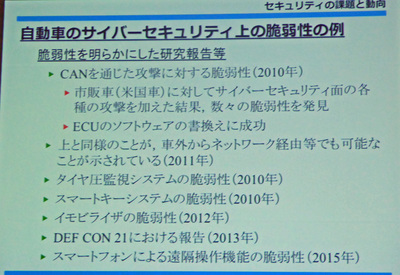

「自動車のセキュリティ」の脆弱性に関しては2010年頃から学会等でいろいろの例が報告されて来た。

・CANを通じた攻撃に対する脆弱性(2010年)

・タイヤ監視システムの脆弱性(2010年)

・イモライザーの脆弱性(2012年)

・DEF CON21:ハッカーの会議 (2013年)での2車(トヨタプリウス、フォード エスケープ)のOBD=Ⅱ経由でのECU操作のデモなど

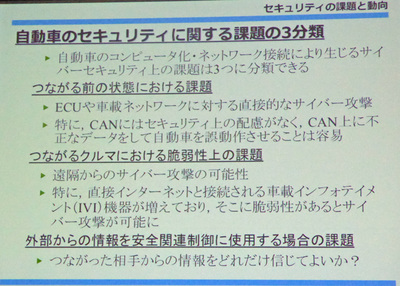

また、米国ではDOTの調査、上院の調査レポートが発表されている。クルマの情報セキュリティ上の課題は以下の3分類で整理すると分かりやすい。

・つながる前の状態における課題

・つながるクルマにおける脆弱性上の課題

・外部からの情報を安全関連制御に使用する場合の課題

クルマの情報セキュリティ対策を行うには

・守るべき資産・・まずは扱って入る範囲を明確にする

・セキュリティ要求分析の技術が重要

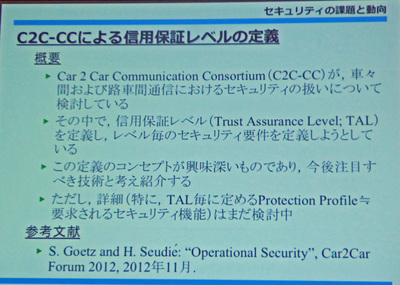

また、守るべきレベルについては、国際的な基準はないが、

Car 2 Car Communication Consortium(C2C-CC)が,車々間(および路車間)通信におけるセキュリティの扱いについて検討しており、 その中で,信用保証レベル(Trust Assurance Level; TAL)を定義し,レベル毎セキュリティ要件を定義しようとしているのは参考になる。

2)「自動車の情報・物理セキュリティに関する先端研究から」骨子

車載ネットワークCANに対する脅威と攻撃モデルを設定し、横浜国大における「CANセキュリティ強化に関する研究のの概要と評価が報告された。

攻撃モデルとしては以下の3ケースを取り上げた。

・診断用(OBD=Ⅱ)ポート経由

・不正ECUの接続

・正規ECUの乗っ取り

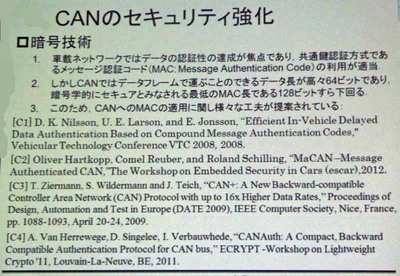

CANの強化策としては

・暗号技術(共通鍵方式であるMACの利用)

・異常検知技術(IDS等の利用によるネットワークの脆弱性の軽減)がある。

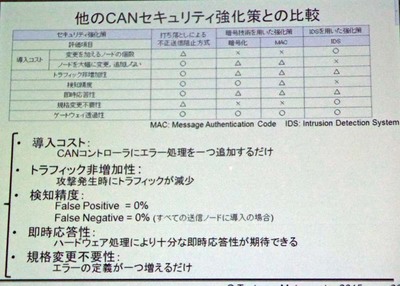

今回報告された横浜国大の研究は以下の4点で①、④について詳しく説明し①と暗号を用いた強化策、IDSを用いた強化策との比較を行った。

①打ち落としによる不正送信阻止

②送信側フィルタリング

③ホワイト・ハブ

④リヤルタイムデータ改ざん攻撃の可能性と対策

電気的データ改竄に対するセキュリティ強化策としては以下を提案した。

①MAC(Message Authentication Code)の導入

②タイミング違反検知(本来起こりえないタイミングでの電圧レベルの変化を検知)

③0⇔1の変化回数比較(送信ビット列と電圧レベルの0⇔1の変化の回数を比較)